N

N

hiều doanh nghiệp vẫn nghĩ rủi ro lớn nhất là ransomware. Thực tế, một dòng mã độc khác đang gây thiệt hại nhanh hơn, kín hơn và nguy hiểm không kém: Stealer. Chỉ một thiết bị bị nhiễm, thông tin đăng nhập, cookie phiên làm việc, ví điện tử, dữ liệu trình duyệt và nhiều tài sản số quan trọng có thể bị lấy cắp trong im lặng. (Microsoft)

Stealer là gì?

Stealer, hay information-stealing malware, là mã độc được thiết kế để thu thập và gửi dữ liệu nhạy cảm từ thiết bị nạn nhân về hạ tầng điều khiển của kẻ tấn công. Theo Microsoft, nhóm mã độc này có thể đánh cắp tên đăng nhập, mật khẩu, dữ liệu trình duyệt, phiên đăng nhập và nhiều loại thông tin nhạy cảm khác. (Microsoft)

Điều đáng lo là Stealer không chỉ dừng ở hành vi “lấy cắp thông tin”. Microsoft cảnh báo việc bị xâm nhập bởi infostealer có thể kéo theo rò rỉ dữ liệu, truy cập trái phép vào hệ thống nội bộ, lừa đảo email doanh nghiệp, tấn công chuỗi cung ứng và thậm chí mở đường cho ransomware. (Microsoft)

Vì sao Stealer đặc biệt nguy hiểm?

Stealer nguy hiểm không phải vì quá ồn ào, mà vì nó âm thầm và hiệu quả.

Một số lý do khiến loại mã độc này trở thành mối đe dọa lớn với doanh nghiệp:

- Đánh cắp thông tin đăng nhập cực nhanh: tài khoản email, VPN, hệ thống cloud, tài khoản quản trị, trình duyệt lưu mật khẩu. (Microsoft)

- Lấy cookie và session token: ngay cả khi đã bật MFA, kẻ tấn công vẫn có thể lợi dụng phiên đăng nhập bị đánh cắp trong một số trường hợp. Đây là lý do nhiều chiến dịch hiện nay chuyển từ tấn công “phá” sang tấn công “chiếm quyền”. (Microsoft)

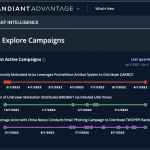

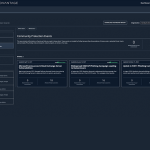

- Phát tán qua nhiều kênh quen thuộc: email giả mạo, quảng cáo độc hại, tải phần mềm lậu, file đính kèm, website giả thương hiệu uy tín. Microsoft cho biết Lumma Stealer đã được phát tán qua spear-phishing và malvertising, trong đó có việc mạo danh thương hiệu đáng tin cậy. (The Official Microsoft Blog)

- Thường là điểm khởi đầu cho tấn công lớn hơn: sau khi lấy được thông tin, đối tượng có thể bán quyền truy cập hoặc triển khai thêm payload khác. CISA cũng ghi nhận LummaC2 có khả năng xâm nhập và đánh cắp dữ liệu nhạy cảm từ mạng nạn nhân. (CISA)

Stealer thường nhắm vào dữ liệu nào?

Những gì doanh nghiệp cần đặc biệt lưu ý gồm:

- Tài khoản email doanh nghiệp

- Mật khẩu lưu trên trình duyệt

- Cookie, session, token xác thực

- Ví tiền mã hóa và dữ liệu tài chính số

- File nhạy cảm trong máy người dùng

- Thông tin truy cập hệ thống nội bộ, VPN, RDP, SaaS

Chỉ cần một tài khoản bị lộ, rủi ro có thể lan sang toàn bộ chuỗi vận hành.

Dấu hiệu cảnh báo doanh nghiệp không nên bỏ qua

Stealer thường không tạo ra biểu hiện quá rõ ràng như mã hóa dữ liệu. Tuy nhiên, vẫn có một số tín hiệu đáng ngờ:

- Nhân sự nhận email cảnh báo đăng nhập lạ từ nhiều dịch vụ

- Tài khoản bị đổi mật khẩu hoặc xuất hiện phiên đăng nhập bất thường

- Trình duyệt tự mất phiên, bị đăng xuất hàng loạt

- Máy trạm có tiến trình lạ, tải file bất thường, kết nối ra ngoài không rõ nguồn gốc

- Xuất hiện giao dịch, yêu cầu thanh toán hoặc email nội bộ đáng ngờ

Khi các dấu hiệu này xuất hiện, doanh nghiệp không nên xem đó là sự cố đơn lẻ. Rất có thể đây là phần nổi của một cuộc xâm nhập sâu hơn.

Doanh nghiệp cần làm gì để giảm thiểu rủi ro?

Phòng chống Stealer không chỉ là cài antivirus. Cần một cách tiếp cận nhiều lớp, đồng bộ giữa con người, quy trình và công nghệ:

1. Bảo vệ điểm cuối và giám sát hành vi

Sử dụng giải pháp EDR/XDR để phát hiện hành vi bất thường thay vì chỉ dựa vào nhận diện chữ ký mã độc.

2. Siết chặt quản trị danh tính

Áp dụng MFA, nguyên tắc phân quyền tối thiểu, rà soát tài khoản đặc quyền và theo dõi phiên đăng nhập bất thường.

3. Hạn chế lưu mật khẩu trên trình duyệt

Đây là “mỏ vàng” đối với nhiều dòng Stealer.

4. Kiểm soát tải xuống và phần mềm không rõ nguồn gốc

Nhiều chiến dịch Stealer lợi dụng thói quen tải công cụ miễn phí, crack, extension lạ hoặc file giả mạo cập nhật phần mềm. (The Official Microsoft Blog)

5. Nâng cao nhận thức người dùng

Nhân sự cần được huấn luyện nhận diện phishing, website giả mạo, quảng cáo độc hại và tệp cài đặt đáng ngờ.

6. Chuẩn bị quy trình ứng phó sự cố

Khi phát hiện nhiễm Stealer, cần cô lập thiết bị, thu thập IOC, đổi mật khẩu, vô hiệu phiên đăng nhập, rà soát lateral movement và kiểm tra nguy cơ rò rỉ dữ liệu.

Góc nhìn chiến lược cho lãnh đạo doanh nghiệp

Stealer không còn là mối đe dọa “kỹ thuật thuần túy”. Đây là vấn đề của quản trị rủi ro kinh doanh.

Một cuộc nhiễm Stealer có thể dẫn đến:

- Mất dữ liệu khách hàng

- Lộ thông tin giao dịch, hợp đồng, tài liệu nội bộ

- Gián đoạn vận hành do tài khoản bị chiếm quyền

- Suy giảm uy tín thương hiệu

- Tạo bàn đạp cho ransomware hoặc gian lận tài chính

Với bối cảnh tấn công ngày càng thiên về đánh cắp danh tính và khai thác quyền truy cập hợp lệ, doanh nghiệp cần chuyển từ tư duy “chống virus” sang tư duy bảo vệ danh tính, bảo vệ dữ liệu và phát hiện sớm hành vi bất thường. CrowdStrike cũng ghi nhận xu hướng tấn công ngày càng nhanh, kín và thiên về lạm dụng danh tính hơn là chỉ dựa vào malware truyền thống. (CrowdStrike)

Kết luận

Stealer nguy hiểm ở chỗ nó không cần phá hủy ngay để gây thiệt hại lớn. Chỉ cần lấy được đúng dữ liệu, đúng tài khoản, đúng phiên đăng nhập, kẻ tấn công đã có thể mở ra hàng loạt rủi ro tiếp theo cho doanh nghiệp.

Đây là lúc các tổ chức cần nhìn Stealer như một chỉ dấu cảnh báo sớm cho những cuộc tấn công nghiêm trọng hơn, thay vì chờ đến khi sự cố bùng phát mới hành động.

Vina Aspire là công ty nghiên cứu, phát triển, tư vấn và kinh doanh trong lĩnh vực Công nghệ cao, Trí tuệ nhân tạo (AI), An ninh mạng, Bảo mật và An toàn thông tin, hoạt động trên toàn cầu có trụ sở tại Việt Nam. Đội ngũ của Vina Aspire gồm những chuyên gia, cộng tác viên giỏi, có trình độ, kinh nghiệm và uy tín cùng các nhà đầu tư, đối tác lớn trong và ngoài nước chung tay xây dựng.

Các Doanh nghiệp, tổ chức có nhu cầu liên hệ Công ty Vina Aspire theo thông tin sau:

Email: info@vina-aspire.com | Website: www.vina-aspire.com

Vina Aspire – Vững bảo mật, trọn niềm tin

English Version

Stealer Malware: A Silent Threat That Can Expose an Entire Business

Many organizations still view ransomware as the biggest cyber risk. In reality, another type of malware is often faster, quieter, and just as dangerous: Stealer malware. With only one compromised endpoint, attackers may steal credentials, browser data, session cookies, wallets, and other critical digital assets without triggering immediate alarms. (Microsoft)

What is Stealer malware?

Stealer malware, also known as information-stealing malware, is designed to collect and exfiltrate sensitive data from a victim’s device. Microsoft describes this malware family as capable of stealing usernames, passwords, browser information, and other sensitive data. (Microsoft)

More importantly, the damage does not stop at data theft. Microsoft notes that infostealer compromise can lead to data breaches, unauthorized access to internal systems, business email compromise, supply chain attacks, and ransomware. (Microsoft)

Why is it so dangerous?

Stealer malware is dangerous because it operates quietly while targeting the most valuable layer in modern enterprises: identity and access.

It commonly targets:

- Corporate email accounts

- Saved browser passwords

- Cookies and authenticated sessions

- Crypto wallets and digital financial assets

- Sensitive files stored on endpoints

- VPN, RDP, SaaS, and internal system access

Once this information is stolen, attackers can reuse access, sell it, or leverage it for deeper intrusion. CISA has also warned that LummaC2 can infiltrate networks and exfiltrate sensitive information. (CISA)

Common infection routes

Stealer campaigns often spread through:

- Phishing emails

- Malvertising

- Fake software updates

- Cracked software and pirated tools

- Malicious attachments

- Fake websites impersonating trusted brands

Microsoft reported that Lumma Stealer has been distributed through spear-phishing and malvertising, including impersonation of trusted brands. (The Official Microsoft Blog)

What should businesses do?

Organizations should move beyond traditional antivirus-only thinking and adopt a layered defense strategy:

- Deploy EDR/XDR for behavioral detection

- Strengthen identity security and enforce MFA

- Reduce password storage in browsers

- Control software downloads and unmanaged applications

- Train employees to detect phishing and fake update lures

- Build an incident response process to isolate infected devices, revoke sessions, rotate credentials, and investigate data exposure

Strategic takeaway

Stealer malware is not just a technical issue. It is a business risk issue. It can trigger credential theft, fraud, data leakage, reputational damage, and follow-on attacks such as ransomware. CrowdStrike has also highlighted the growing shift toward faster, stealthier, identity-focused attacks. (CrowdStrike)

Organizations that act early will be far better positioned to protect trust, continuity, and competitive advantage.

Vina Aspire is a company specializing in research, development, consulting, and business operations in High Technology, Artificial Intelligence (AI), Cybersecurity, Security, and Information Safety, operating globally with headquarters in Vietnam. Vina Aspire brings together experienced experts, trusted collaborators, investors, and strategic partners from Vietnam and abroad.

For business and organizational inquiries, please contact Vina Aspire:

Email: info@vina-aspire.com | Website: www.vina-aspire.com

Vina Aspire – Strong Security, Complete Trust

Nội dung đăng Fanpage (FP) song ngữ Việt – Anh

[VI]

Mã độc Stealer: Âm thầm đánh cắp dữ liệu, mở đường cho tấn công lớn hơn

Không ồn ào như ransomware, Stealer hoạt động lặng lẽ nhưng có thể lấy cắp mật khẩu, cookie đăng nhập, dữ liệu trình duyệt, ví điện tử và thông tin truy cập hệ thống chỉ từ một thiết bị bị nhiễm. Nguy hiểm hơn, đây thường là bước đệm cho các cuộc tấn công sâu hơn vào doanh nghiệp. (Microsoft)

Doanh nghiệp cần đặc biệt lưu ý nếu xuất hiện đăng nhập bất thường, mất phiên làm việc, email nghi ngờ hoặc dấu hiệu rò rỉ tài khoản. Phòng chống Stealer không chỉ là cài phần mềm diệt virus, mà là bảo vệ danh tính, giám sát hành vi bất thường và chuẩn bị quy trình ứng phó sự cố bài bản.

Chủ động sớm là cách tốt nhất để bảo vệ dữ liệu, uy tín và tính liên tục trong vận hành.

[EN]

Stealer Malware: Silent Data Theft That Can Lead to Bigger Attacks

Unlike ransomware, stealer malware works quietly. A single infected device can expose passwords, session cookies, browser data, crypto wallets, and access to business systems. Even worse, it is often used as the first step toward larger intrusions. (Microsoft)

Businesses should pay close attention to unusual logins, unexpected session loss, suspicious emails, and signs of credential leakage. Defending against stealer malware requires more than antivirus. It requires identity protection, behavioral monitoring, and a strong incident response plan.

Early action is the best way to protect data, reputation, and business continuity.

#VinaAspire #CyberSecurity #InformationSecurity #Malware #Stealer #InfoStealer #DataProtection #ThreatDetection #CyberDefense #AnToanThongTin #BaoMatDoanhNghiep