Trong bối cảnh tấn công mạng ngày càng có chủ đích, doanh nghiệp không thể bảo vệ toàn diện nếu vẫn dàn trải nguồn lực theo cách cũ. Điều cần thiết lúc này không chỉ là đầu tư thêm công nghệ, mà là xác định đúng những điểm phòng thủ trọng yếu đang bị tin tặc nhắm đến nhiều nhất.

Thực tế cho thấy, nhiều sự cố nghiêm trọng không bắt đầu từ những lỗ hổng quá phức tạp, mà đến từ các mắt xích tưởng như quen thuộc: tài khoản người dùng, hệ thống công khai trên Internet, dữ liệu nhạy cảm và chuỗi cung ứng bên thứ ba. Đây chính là 4 trọng tâm phòng thủ doanh nghiệp cần đặc biệt ưu tiên hiện nay.

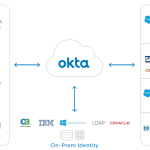

1. Identity: Danh tính số là tuyến phòng thủ đầu tiên

Khi hầu hết hệ thống, ứng dụng và dữ liệu đều gắn với tài khoản truy cập, danh tính số đã trở thành “cánh cửa chính” của doanh nghiệp. Một tài khoản bị chiếm quyền, đặc biệt là tài khoản đặc quyền, có thể mở ra toàn bộ hệ thống cho kẻ tấn công.

Do đó, doanh nghiệp cần tập trung vào:

- Kiểm soát danh tính và quyền truy cập chặt chẽ

- Áp dụng MFA cho các tài khoản quan trọng

- Quản lý tài khoản đặc quyền theo nguyên tắc tối thiểu

- Theo dõi các hành vi đăng nhập bất thường và rủi ro leo thang đặc quyền

Đây không còn là một lớp bảo vệ bổ sung, mà là nền tảng của chiến lược phòng thủ hiện đại.

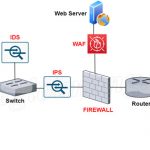

2. Internet-facing Assets: Bề mặt tấn công lộ ra Internet luôn là mục tiêu đầu tiên

Những tài sản công khai như website, VPN, email gateway, ứng dụng web, API, máy chủ cloud hay hệ thống truy cập từ xa luôn nằm trong tầm quét liên tục của kẻ tấn công. Chỉ cần một cấu hình sai, một cổng dịch vụ bị quên, hoặc một lỗ hổng chưa vá, doanh nghiệp có thể trở thành mục tiêu chỉ trong thời gian rất ngắn.

Doanh nghiệp nên ưu tiên:

- Rà soát toàn bộ tài sản đang lộ ra Internet

- Kiểm kê đầy đủ các dịch vụ, tên miền, IP, cổng và ứng dụng công khai

- Đánh giá lỗ hổng định kỳ và xử lý theo mức độ ưu tiên rủi ro

- Giám sát liên tục để phát hiện tài sản “shadow IT” hoặc cấu hình sai

Phòng thủ hiệu quả bắt đầu từ việc biết chính xác doanh nghiệp đang phơi bày điều gì ra bên ngoài.

3. Data Exfiltration: Mục tiêu cuối cùng thường là dữ liệu

Trong rất nhiều cuộc tấn công mạng hiện nay, dữ liệu không chỉ bị truy cập trái phép mà còn bị thu thập, mã hóa, rò rỉ hoặc dùng để gây sức ép. Khi dữ liệu bị lấy cắp, tổn thất không chỉ nằm ở vận hành mà còn ảnh hưởng trực tiếp đến uy tín, pháp lý và niềm tin khách hàng.

Vì vậy, tổ chức cần:

- Xác định và phân loại dữ liệu quan trọng

- Kiểm soát luồng dữ liệu ra ngoài hệ thống

- Thiết lập cảnh báo với hành vi truy xuất, sao chép, tải xuống bất thường

- Tăng cường giải pháp DLP, mã hóa và giám sát truy cập dữ liệu nhạy cảm

Bảo vệ dữ liệu là bảo vệ tài sản cốt lõi của doanh nghiệp trong kỷ nguyên số.

4. Third-party / Supply Chain: Rủi ro không chỉ đến từ bên trong

Một thực tế ngày càng rõ ràng là nhiều cuộc tấn công không đi thẳng vào doanh nghiệp, mà đi qua nhà cung cấp, đối tác công nghệ, đơn vị vận hành thuê ngoài hoặc các phần mềm tích hợp. Khi chuỗi cung ứng số mở rộng, rủi ro cũng lan rộng theo.

Doanh nghiệp cần nhìn nhận bảo mật chuỗi cung ứng như một phần không thể tách rời của quản trị an ninh, thông qua:

- Đánh giá rủi ro bảo mật của bên thứ ba trước và trong quá trình hợp tác

- Kiểm soát quyền truy cập của nhà cung cấp vào hệ thống nội bộ

- Yêu cầu tiêu chuẩn bảo mật rõ ràng trong hợp đồng và vận hành

- Giám sát liên tục các kết nối, tích hợp và phụ thuộc từ bên ngoài

Một hệ thống mạnh vẫn có thể bị xuyên thủng nếu mắt xích đối tác yếu.

Doanh nghiệp nên bắt đầu từ đâu?

Thay vì cố gắng làm mọi thứ cùng lúc, doanh nghiệp nên tiếp cận theo thứ tự ưu tiên rõ ràng:

- Bảo vệ danh tính và tài khoản đặc quyền

- Kiểm kê và giảm thiểu bề mặt tấn công Internet

- Kiểm soát dữ liệu quan trọng và nguy cơ thất thoát

- Đánh giá lại rủi ro từ nhà cung cấp và chuỗi cung ứng

Đây là cách tiếp cận thực tế, giúp tối ưu ngân sách, nâng cao hiệu quả đầu tư an ninh mạng và xây dựng năng lực phòng thủ bền vững hơn.

Kết luận

Trong an ninh mạng, không phải nơi nào cũng cần đầu tư như nhau, nhưng có những khu vực bắt buộc phải được bảo vệ trước. Identity, Internet-facing Assets, Data Exfiltration và Third-party/Supply Chain chính là những trọng tâm phòng thủ mà doanh nghiệp không nên xem nhẹ trong giai đoạn hiện nay.

Đầu tư đúng trọng điểm không chỉ giúp giảm thiểu rủi ro, mà còn tạo nền tảng vững chắc để doanh nghiệp vận hành an toàn, phát triển bền vững và giữ vững niềm tin trên thị trường.

Vina Aspire là công ty nghiên cứu, phát triển, tư vấn và kinh doanh trong lĩnh vực Công nghệ cao, Trí tuệ nhân tạo (AI), An ninh mạng, Bảo mật và An toàn thông tin, hoạt động trên toàn cầu có trụ sở tại Việt Nam. Đội ngũ của Vina Aspire gồm những chuyên gia, cộng tác viên giỏi, có trình độ, kinh nghiệm và uy tín cùng các nhà đầu tư, đối tác lớn trong và ngoài nước chung tay xây dựng.

Các Doanh nghiệp, tổ chức có nhu cầu liên hệ Công ty Vina Aspire theo thông tin sau:

Email: info@vina-aspire.com | Website: www.vina-aspire.com

Vina Aspire – Vững bảo mật, trọn niềm tin

Current Defense Priorities: Businesses Must Focus on What Truly Reduces Risk

As cyberattacks become more targeted and persistent, businesses can no longer afford to spread security resources too thin. What matters today is not simply investing in more technology, but identifying the most critical areas of defense that attackers are actively targeting.

In reality, many major incidents do not begin with highly sophisticated techniques. They often start from familiar weak points: user identities, Internet-exposed assets, sensitive data, and third-party supply chains. These are now the four key defense priorities businesses should address first.

1. Identity: Digital identity is the first line of defense

As systems, applications, and data are all tied to user accounts, identity has become the primary gateway into the enterprise. A compromised account, especially a privileged one, can give attackers broad access to critical systems.

Organizations should prioritize:

- Strong identity and access control

- MFA for important and high-risk accounts

- Privileged access management based on least privilege

- Detection of abnormal login behavior and privilege escalation attempts

Identity is no longer an optional control. It is the foundation of modern cybersecurity defense.

2. Internet-facing Assets: Exposed assets are often the first target

Public-facing assets such as websites, VPNs, email gateways, web applications, APIs, cloud servers, and remote access systems are constantly scanned by attackers. A single misconfiguration, forgotten service, or unpatched vulnerability can quickly become an entry point.

Businesses should focus on:

- Reviewing all Internet-exposed assets

- Maintaining a complete inventory of domains, IPs, applications, ports, and public services

- Conducting regular vulnerability assessments and prioritizing remediation

- Continuously monitoring for shadow IT and insecure configurations

Effective defense starts with full visibility of what the organization exposes to the outside world.

3. Data Exfiltration: Data is often the ultimate target

In many cyber incidents, the goal is not just unauthorized access, but the theft, leakage, encryption, or misuse of valuable data. Once data is exfiltrated, the damage extends beyond operations to brand reputation, legal exposure, and customer trust.

That is why organizations need to:

- Identify and classify critical data

- Monitor and control outbound data flows

- Detect unusual access, download, and transfer behavior

- Strengthen DLP, encryption, and monitoring for sensitive information

Protecting data means protecting the core value of the business.

4. Third-party / Supply Chain: Risk does not come only from within

A growing number of attacks no longer target businesses directly. Instead, they move through vendors, technology partners, outsourced service providers, or integrated software platforms. As the digital supply chain expands, so does the attack surface.

Organizations should treat supply chain security as a core part of cyber risk governance by:

- Assessing third-party security risks before and during engagement

- Controlling vendor access to internal systems

- Requiring clear security standards in contracts and operations

- Continuously monitoring external integrations and dependencies

Even a strong internal environment can be compromised through a weak third-party link.

Conclusion

In cybersecurity, not every area requires the same level of investment, but some areas must be protected first. Identity, Internet-facing Assets, Data Exfiltration, and Third-party/Supply Chain are now the defense priorities businesses should not overlook.

Focusing on the right priorities helps reduce risk, optimize security investment, and build a stronger foundation for safe and sustainable growth.

Vina Aspire is a company specializing in research, development, consulting, and business operations in High Technology, Artificial Intelligence (AI), Cybersecurity, Security, and Information Safety, operating globally with headquarters in Vietnam. Vina Aspire brings together highly qualified, experienced, and reputable experts, collaborators, investors, and major partners from Vietnam and around the world.

Organizations and businesses seeking support may contact Vina Aspire via:

Email: info@vina-aspire.com | Website: www.vina-aspire.com

Vina Aspire – Solid Security, Complete Trust

Doanh nghiệp đang tập trung đúng trọng tâm phòng thủ chưa?

Trong bối cảnh tấn công mạng ngày càng tinh vi, doanh nghiệp không thể bảo vệ hiệu quả nếu vẫn dàn trải nguồn lực. Có 4 trọng tâm phòng thủ đang được xem là ưu tiên hàng đầu hiện nay:

- Identity: Kiểm soát danh tính, MFA, tài khoản đặc quyền

- Internet-facing Assets: Quản lý tài sản lộ ra Internet

- Data Exfiltration: Ngăn ngừa thất thoát và đánh cắp dữ liệu

- Third-party / Supply Chain: Kiểm soát rủi ro từ nhà cung cấp và bên thứ ba

Điểm chung là gì?

Kẻ tấn công luôn tìm đường vào nhanh nhất, dễ nhất và tạo thiệt hại lớn nhất. Vì vậy, doanh nghiệp cần ưu tiên đúng để giảm rủi ro thực sự, thay vì đầu tư dàn trải.

Vina Aspire đồng hành cùng doanh nghiệp trong tư vấn, đánh giá và xây dựng chiến lược an ninh mạng thực chất, hiệu quả và bền vững.

Liên hệ:

Email: info@vina-aspire.com

Website: www.vina-aspire.com

#VinaAspire #CyberSecurity #InformationSecurity #IdentitySecurity #AttackSurfaceManagement #DataProtection #SupplyChainSecurity #AnNinhMang #BaoMatThongTin #DoanhNghiepSo

English version

Is your business focusing on the right defense priorities?

As cyber threats become more sophisticated, businesses can no longer protect themselves effectively by spreading resources too thin. Today, four defense priorities stand out:

- Identity: Identity control, MFA, and privileged accounts

- Internet-facing Assets: Managing exposed digital assets

- Data Exfiltration: Preventing data theft and leakage

- Third-party / Supply Chain: Reducing vendor and partner risks

What do these priorities have in common?

Attackers always look for the fastest path in and the most damaging path out. That is why businesses need to focus on what truly reduces risk instead of investing broadly without clear priorities.

Vina Aspire works alongside businesses to assess, strengthen, and build practical, sustainable cybersecurity strategies.

Contact:

Email: info@vina-aspire.com

Website: www.vina-aspire.com

#VinaAspire #CyberSecurity #InformationSecurity #IdentitySecurity #AttackSurfaceManagement #DataProtection #SupplyChainSecurity #CyberDefense #DigitalTrust #EnterpriseSecurity