Một file PCAP không chỉ là dữ liệu thô – đó là “hiện trường số” của một sự cố.

Một báo cáo tốt không đơn thuần mô tả lại dữ liệu, mà phải biến dữ liệu thành nhận định, và nhận định thành hành động.

1. TÓM TẮT SỰ CỐ (Executive Summary)

👉 Mục tiêu: Giúp lãnh đạo hoặc người không kỹ thuật hiểu ngay điều gì đã xảy ra trong 30–60 giây đọc.

Cấu trúc chuẩn: When – Who – What

- When (Thời điểm):

- Thời gian phát hiện cảnh báo

- Khoảng thời gian diễn ra sự cố (từ PCAP)

- Who (Đối tượng liên quan):

- Máy nạn nhân

- IP attacker (nếu xác định được)

- Tài khoản bị ảnh hưởng

- What (Điều gì xảy ra):

- Loại tấn công (C2 beaconing, malware download, data exfiltration…)

- Hành vi chính quan sát được từ PCAP

- Mức độ ảnh hưởng (Low / Medium / High / Critical)

Ví dụ minh họa

- Thời gian: 10:23–10:45 ngày 12/03/2026

- Nạn nhân: Máy WS-ACCT01 (10.10.20.15)

- Sự cố: Máy nạn nhân kết nối đến domain độc hại và tải file thực thi nghi ngờ malware

- Mức độ: High (có dấu hiệu C2 communication)

2. THÔNG TIN VỀ NẠN NHÂN (Victim Information)

👉 Mục tiêu: Xác định rõ tài sản bị ảnh hưởng để phục vụ xử lý và truy vết.

Các trường thông tin cần có:

- Tên máy (Hostname):

- Địa chỉ IP:

- Địa chỉ MAC:

- Tài khoản người dùng:

- Phòng ban / vị trí (nếu có):

- Hệ điều hành (nếu xác định được):

Nguồn thu thập từ PCAP:

- DHCP traffic → MAC + IP mapping

- SMB / Kerberos / NTLM → username

- HTTP headers / TLS SNI → dấu vết hệ thống

Ví dụ:

| Thuộc tính | Giá trị |

|---|---|

| Hostname | WS-ACCT01 |

| IP | 10.10.20.15 |

| MAC | 00:1A:2B:3C:4D:5E |

| User | acct.nguyen |

| OS | Windows 10 |

3. IOCS – INDICATORS OF COMPROMISE

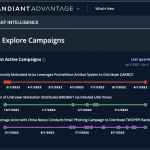

👉 Đây là phần giá trị nhất của báo cáo – phục vụ:

- Detection (SIEM, EDR)

- Threat hunting

- Blocking (Firewall, DNS, Proxy)

3.1. Network IOCs

IP Address

- IP attacker / C2 server

- IP tải malware

Domain

- Domain độc hại

- Domain C2

URL

- Link tải payload

- API endpoint của malware

3.2. File-based IOCs (từ PCAP)

👉 Có thể trích xuất bằng:

- Wireshark (Export Objects)

- Zeek / NetworkMiner

Thông tin cần ghi:

- Tên file

- Loại file (exe, dll, zip…)

- Hash (MD5 / SHA256)

- Kích thước

- Hành vi (nếu phân tích sandbox)

3.3. Ví dụ trình bày IOC

Network IOCs

- IP: 185.234.217.12

- Domain: malicious-update[.]com

- URL: http://malicious-update[.]com/payload.exe

File IOCs

- File: payload.exe

- SHA256: 9f2c…a81d

- Size: 245 KB

- Behavior: Tạo kết nối đến C2 mỗi 60 giây

4. (Khuyến nghị thêm) – PHÂN TÍCH HÀNH VI TỪ PCAP

👉 Dù không bắt buộc, nhưng phần này giúp báo cáo “có chiều sâu” hơn.

Có thể bổ sung:

- Timeline sự kiện (DNS → HTTP → Download → Beaconing)

- Pattern traffic (periodic beacon)

- Protocol bất thường

- User-Agent đáng nghi

5. (Khuyến nghị thêm) – KẾT LUẬN & KHUYẾN NGHỊ

👉 Đây là phần giúp chuyển từ “phân tích” sang “hành động”.

Kết luận:

- Xác nhận có/không bị compromise

- Phạm vi ảnh hưởng

Khuyến nghị:

- Cách ly máy

- Block IOC (IP/domain)

- Reset tài khoản

- Quét toàn hệ thống

Checklist nhanh trước khi gửi báo cáo

- Có Executive Summary rõ ràng

- Xác định chính xác nạn nhân

- IOC đầy đủ, có thể dùng ngay

- Không copy raw log → đã phân tích

- Có nhận định, không chỉ mô tả

Kết luận

Một báo cáo sự cố an ninh mạng tốt không nằm ở việc bạn có bao nhiêu dữ liệu, mà nằm ở việc bạn làm rõ bản chất sự cố nhanh đến đâu và hỗ trợ ra quyết định hiệu quả như thế nào.

Nếu được chuẩn hóa đúng, báo cáo từ PCAP sẽ trở thành:

- Công cụ phản ứng nhanh

- Nguồn dữ liệu threat intelligence

- Và nền tảng nâng cao năng lực SOC

ENGLISH VERSION (For Global Readers)

How to Write an Incident Analysis Report from PCAP

1. Executive Summary

- When: Timeline of detection and activity

- Who: Victim system, attacker (if known)

- What: Type of attack + impact level

2. Victim Information

- Hostname

- IP Address

- MAC Address

- Username

- OS

3. Indicators of Compromise (IOCs)

Network:

- IPs

- Domains

- URLs

File:

- File name

- Hash (MD5/SHA256)

- Size

- Behavior

Best Practice

- Focus on actionable intelligence

- Avoid raw logs → provide insights

- Include recommendations

🇻🇳 Bạn đang bỏ lỡ giá trị thật của PCAP?

Một file PCAP không chỉ là dữ liệu – đó là bằng chứng của một cuộc tấn công.

👉 Một báo cáo tốt cần:

- Tóm tắt rõ ràng (When – Who – What)

- Xác định chính xác nạn nhân

- Trích xuất IOC có thể hành động ngay

💡 Đừng chỉ “xem traffic” – hãy hiểu câu chuyện phía sau traffic.

🇺🇸 Are You Missing the Real Value of PCAP?

A PCAP file is not just data – it’s a forensic record of an attack.

👉 A strong report should:

- Clearly summarize (When – Who – What)

- Identify the victim precisely

- Extract actionable IOCs

💡 Don’t just analyze packets – understand the story behind them.

Hashtags

#CyberSecurity #IncidentResponse #PCAP #SOC #ThreatHunting #VinaAspire #InfoSec #DigitalForensics

Vina Aspire là công ty nghiên cứu, phát triển, tư vấn và kinh doanh trong lĩnh vực Công nghệ cao, Trí tuệ nhân tạo (AI), An ninh mạng, Bảo mật và An toàn thông tin, hoạt động trên toàn cầu có trụ sở tại Việt Nam. Đội ngũ của Vina Aspire gồm những chuyên gia, cộng tác viên giỏi, có trình độ, kinh nghiệm và uy tín cùng các nhà đầu tư, đối tác lớn trong và ngoài nước chung tay xây dựng.

Các Doanh nghiệp, tổ chức có nhu cầu liên hệ Công ty Vina Aspire theo thông tin sau:

Email: info@vina-aspire.com | Website: www.vina-aspire.com

Vina Aspire – Vững bảo mật, trọn niềm tin