Malware hoặc phần mềm độc hại là bất kỳ chương trình hoặc tệp nào có hại cho người dùng máy tính. Malware bao gồm virus máy tính, worms, Trojan và phần mềm gián điệp (spyware).

Các chương trình độc hại này có thể thực hiện nhiều chức năng, bao gồm ăn cắp, mã hóa hoặc xóa dữ liệu nhạy cảm, thay đổi hoặc chiếm đoạt các chức năng tính toán lõi và giám sát hoạt động máy tính của người dùng mà không được sự cho phép của họ.

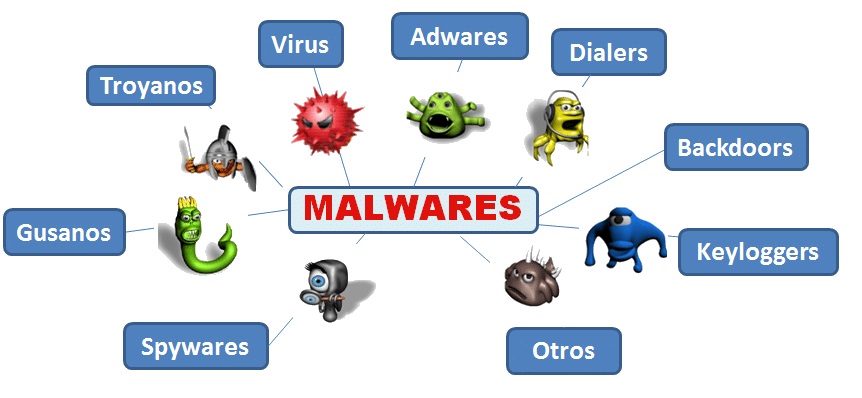

Các loại malware

Có nhiều loại phần mềm độc hại khác nhau chứa các đặc điểm và đặc tính riêng.

- Vi-rút là loại phần mềm độc hại phổ biến nhất và được xác định là một chương trình độc hại có thể tự thực thi và lây lan bằng cách lây nhiễm các chương trình hoặc tệp khác.

- Worm là một loại phần mềm độc hại có thể tự tái tạo mà không cần chương trình chủ; sâu thường lây lan mà không có bất kỳ sự tương tác của con người hoặc chỉ thị từ các tác giả phần mềm độc hại.

- Trojan là một chương trình độc hại được thiết kế như một chương trình hợp pháp; được kích hoạt sau khi cài đặt, Trojans có thể thực thi các chức năng độc hại của chúng.

- Spyware là một loại phần mềm độc hại được thiết kế để thu thập thông tin và dữ liệu về người dùng và quan sát hoạt động của họ mà họ không hề biết.

Các loại phần mềm độc hại khác bao gồm các chức năng hoặc tính năng được thiết kế cho một mục đích cụ thể. Ví dụ như Ransomware được thiết kế để lây nhiễm vào hệ thống của người dùng và mã hóa dữ liệu. Các tội phạm mạng sau đó yêu cầu một khoản tiền chuộc từ nạn nhân để đổi lấy việc giải mã dữ liệu của hệ thống. Rootkit là một loại phần mềm độc hại được thiết kế để có quyền truy cập cấp quản trị viên vào hệ thống của nạn nhân. Sau khi cài đặt, chương trình cung cấp cho hacker có thể root hoặc đặc quyền truy cập vào hệ thống. Virus backdoor hoặc Trojan truy cập từ xa (RAT) là một chương trình độc hại bí mật tạo ra một backdoor vào một hệ thống bị nhiễm cho phép các tác nhân đe dọa truy cập từ xa mà không cần cảnh báo người dùng hoặc các chương trình bảo mật của hệ thống.

Thuật ngữ malware lần đầu tiên được sử dụng bởi nhà khoa học máy tính và nghiên cứu bảo mật Yisrael Radai vào năm 1990. Tuy nhiên, phần mềm độc hại tồn tại lâu trước đó; một trong những ví dụ đầu tiên về phần mềm độc hại là vi rút Creeper vào năm 1971, được tạo ra như một thử nghiệm của kỹ sư BBN Technologies Robert Thomas.

Creeper được thiết kế để lây nhiễm các máy tính lớn trên ARPANET. Trong khi chương trình không thay đổi chức năng, hoặc lấy cắp hoặc xóa dữ liệu, chương trình chuyển từ mainframe này sang mainframe khác mà không được phép trong khi hiển thị một tin nhắn “I’m the creeper: Catch me if you can.”

Creeper sau đó bị thay đổi bởi nhà khoa học máy tính Ray Tomlinson, người đã bổ sung khả năng tự tái tạo virus và tạo ra con sâu máy tính đầu tiên được biết đến.

Khái niệm về phần mềm độc hại đã bắt nguồn từ ngành công nghiệp công nghệ và các ví dụ về virus và sâu bắt đầu xuất hiện trên các máy tính cá nhân của Apple và IBM vào đầu những năm 1980 trước khi được phổ biến rộng rãi sau sự ra đời của World Wide Web và internet thương mại vào những năm 1990.

Cơ chế hoạt động của malware

Các tác giả phần mềm độc hại sử dụng nhiều phương tiện để lây lan phần mềm độc hại và lây nhiễm các thiết bị và mạng. Các chương trình độc hại có thể được gửi vật lý đến một hệ thống thông qua ổ USB hoặc các phương tiện khác.

Phần mềm độc hại thường có thể lây lan qua internet thông qua các lần tải xuống theo ổ đĩa, tự động tải xuống các chương trình độc hại cho hệ thống của người dùng mà không cần sự chấp thuận của họ. Ví dụ, chúng được bắt đầu khi người dùng truy cập một trang web độc hại. Tấn công lừa đảo là một loại phân phối phần mềm độc hại phổ biến khác; email được cải trang thành thư hợp pháp chứa liên kết độc hại hoặc tệp đính kèm có thể phân phối phần mềm độc hại có thể thực thi cho người dùng không nghi ngờ. Các cuộc tấn công phần mềm độc hại tinh vi thường sử dụng máy chủ điều khiển và lệnh cho phép các nhân tố đe dọa giao tiếp với các hệ thống bị nhiễm, giải mã dữ liệu nhạy cảm và thậm chí điều khiển từ xa thiết bị hoặc máy chủ bị xâm nhập.

Các dòng phần mềm độc hại mới nổi thường bao gồm các kỹ thuật lẩn tránh và lừa đảo mới được thiết kế để không chỉ đánh lừa người dùng, mà còn là quản trị viên bảo mật và các sản phẩm antimalware. Một số kỹ thuật trốn tránh này dựa vào các chiến thuật đơn giản, chẳng hạn như sử dụng proxy trên web để ẩn lưu lượng truy cập độc hại hoặc địa chỉ IP nguồn.

Các mối đe dọa phức tạp hơn bao gồm phần mềm độc hại đa hình, có thể liên tục thay đổi mã cơ bản của nó để tránh bị phát hiện từ các công cụ phát hiện dựa trên signature; kỹ thuật chống sandbox, cho phép phần mềm độc hại phát hiện khi nó được phân tích và thực hiện cho đến khi nó rời khỏi sandbox; và phần mềm độc hại vô danh, chỉ nằm trong RAM của hệ thống để tránh bị phát hiện.

Các chương trình tương tự

Có các loại chương trình khác có chung các đặc điểm chung với phần mềm độc hại, nhưng khác biệt rõ rệt. Ví dụ, phần mềm quảng cáo, có thể có tác dụng phụ trên người dùng về người dùng gây phiền nhiễu với quảng cáo không mong muốn và hiệu suất làm suy giảm của thiết bị hoặc hệ thống. Tuy nhiên, phần mềm quảng cáo thường không được xem là giống như phần mềm độc hại vì không có ý định gây hại cho người dùng hoặc hệ thống của họ.

Tuy nhiên, có những trường hợp phần mềm quảng cáo có thể chứa các mối đe dọa có hại; quảng cáo trên web có thể bị tấn công bởi các tác nhân và biến thành các mối đe dọa độc hại. Tương tự, một số phần mềm quảng cáo có thể chứa các tính năng giống như phần mềm gián điệp thu thập thông tin, chẳng hạn như lịch sử duyệt web và thông tin cá nhân, mà không có sự nhận biết hoặc sự đồng ý của người dùng.

Chương trình PUP hoặc chương trình không mong muốn là một ví dụ khác về chương trình tương tự phần mềm độc hại. Đây thường là những ứng dụng lừa người dùng cài đặt chúng trên hệ thống của họ, chẳng hạn như thanh công cụ của trình duyệt nhưng không thực thi bất kỳ chức năng độc hại nào sau khi đã được cài đặt. Tuy nhiên, có những trường hợp PUP có thể chứa chức năng giống như phần mềm gián điệp hoặc các tính năng độc hại ẩn khác, trong trường hợp này, PUP sẽ được phân loại là phần mềm độc hại.

Hãy liên hệ “ngay” với Vina Aspire Cyber Security để được tư vấn giải pháp phù hợp nhất giúp bảo vệ tối ưu tài sản, hệ thống CNTT của bạn.

Thông tin liên lạc:

Vina Aspire Cyber Security

Tel:

+84 944 004 666 | Fax: +84 28 3535 0668 | Email: info@vina-aspire.com

or vinaAspire@gmail.com | Website: www.vina-aspire.com

www.vina-aspire.com