Bài viết này là phần đầu tiên trong chuỗi bài viết về Quản trị quyền truy cập với AWS IAM. Phần đầu tiên chúng ta sẽ đi vào phần Giới thiệu.

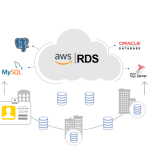

AWS Identity and Access Management (IAM) là một công cụ trong AWS cho phép bạn kiểm soát truy cập vào các tài nguyên AWS của bạn một cách an toàn. Bạn có thể sử dụng IAM để kiểm soát quá trình xác thực (authentication) trong quá trình đăng nhập và quá trình ủy quyền (authorization) trong việc sử dụng tài nguyên.

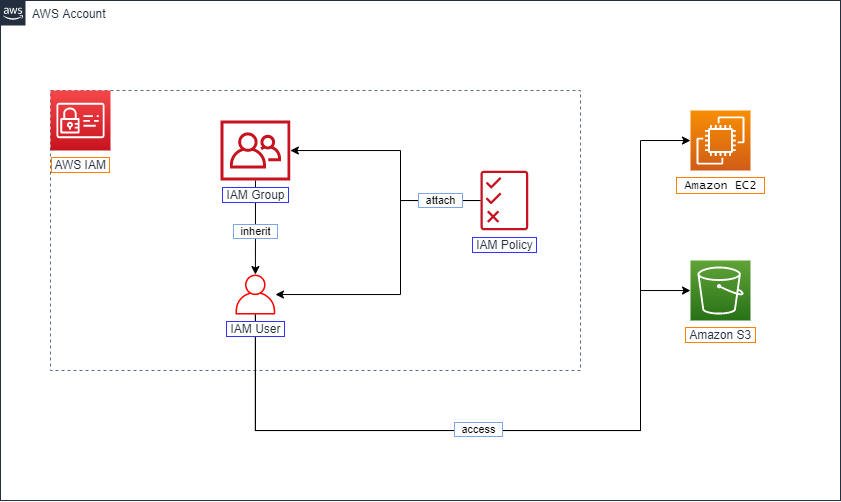

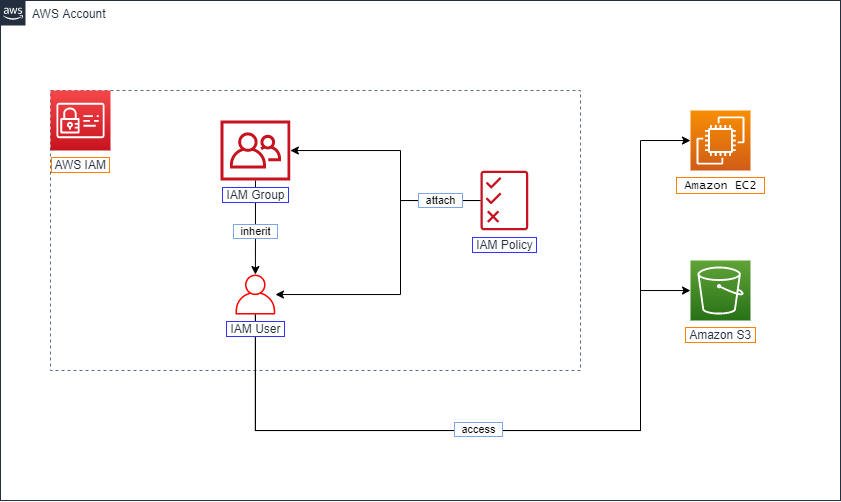

Trong phần này, chúng ta sẽ cùng nhau tìm hiểu về các khái niệm cơ bản của dịch vụ AWS Identity and Access Management như IAM Group, IAM User, IAM Policy và IAM Role.

Nội dung

- IAM Group và IAM User

- IAM Policy

- IAM Role

IAM Group

IAM Group là một tính năng hỗ trợ việc quản lý người dùng (IAM User). Một IAM Group có thể chứa nhiều IAM User. Các IAM User ở trong một IAM Group đều hưởng chung quyền mà IAM Group đó được gán.

IAM User

IAM User là một người dùng nằm trong AWS Account. Khi bạn đăng nhập vào AWS, bạn sẽ phải đăng nhập dưới danh nghĩa của một IAM User. Nếu bạn mới đăng nhập vào AWS lần đầu tiên, bạn sẽ đăng nhập dưới danh nghĩa của root user (tạm dịch là người dùng gốc). Ngoài root user ra, bạn có thể tạo ra nhiều IAM User khác để cho phép người khác truy cập vào tài nguyên AWS trong tài khoản AWS của bạn.

–

IAM Policy

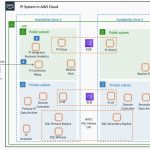

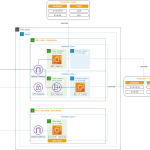

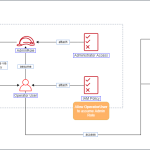

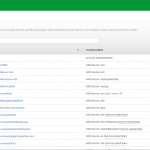

IAM Policy cho phép bạn truy cập vào các tài nguyên trong tài khoản AWS của bạn. IAM Policy có thể được gán cho IAM Group, IAM User và IAM Role.

Ví dụ, trong hình ảnh dưới đây, chúng ta sẽ gán IAM Policy cho IAM Group hoặc IAM User. Các IAM User được gán với IAM Policy sẽ có khả năng truy cập và thực hiện các hành động được ủy quyền bởi IAM Policy đối với các tài nguyên AWS như máy chủ ảo EC2 hoặc các bucket Amazon S3.

–

IAM ROLE

IAM Role

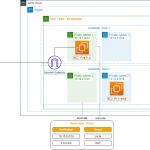

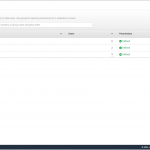

IAM Role là tính năng giúp nâng cao tính bảo mật trên AWS. Một IAM Role có thể được gán tạm thời cho các IAM User và các tài nguyên AWS trong nội bộ (internal) hoặc bên ngoài (external) tài khoản của bạn. Giả sử, khi một IAM User tiếp nhận (assume) một IAM Role, IAM User đó sẽ tạm thời có được những quyền hạn của IAM Role đó. Bạn nên sử dụng IAM Role khi bạn muốn cung cấp quyền truy cập ngắn hạn cho một IAM User hoặc tài nguyên AWS.

Để một IAM User có thể tiếp nhận (assume) IAM Role, thì bản thân IAM Role cần cho phép User thực hiện thao tác tiếp nhận (trust policy).

Một đặc tính quan trọng của IAM Role là không có thông tin chứng thực (credentials) nên bạn sẽ không thể đăng nhập trực tiếp vào tài khoản AWS bằng IAM Role.

–

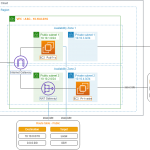

Trong thực tế, một trong các phương pháp thực hành bảo mật là hạn chế cấp những quyền hạn gây ảnh hưởng trực tiếp tới hệ thống cho IAM User. IAM User sẽ phải chuyển vai trò (switch role) để có thể thực hiện những tác vụ quan trọng.

Ở bài viết phần tiếp theo, chúng ta sẽ cùng nhau tìm hiểu về cách tạo IAM Group và IAM User.

Vina Aspire là công ty tư vấn, cung cấp các giải pháp, dịch vụ CNTT, An ninh mạng, bảo mật & an toàn thông tin tại Việt Nam. Đội ngũ của Vina Aspire gồm những chuyên gia, cộng tác viên giỏi, có trình độ, kinh nghiệm và uy tín cùng các nhà đầu tư, đối tác lớn trong và ngoài nước chung tay xây dựng.

Các Doanh nghiệp, tổ chức có nhu cầu liên hệ Công ty Vina Aspire theo thông tin sau:

Email: info@vina-aspire.com | Website: www.vina-aspire.com

Tel: +84 9024 17606 | Fax: +84 28 3535 0668

![]()

Vina Aspire – Vững bảo mật, trọn niềm tin