Bảo vệ các mối đe dọa không có bộ lọc

Phần mềm độc hại không lọc là phần mềm độc hại không lưu trữ nội dung của nó trực tiếp trên đĩa. Loại phần mềm độc hại này trở nên phổ biến hơn vào năm 2017 vì sự phức tạp ngày càng tăng của việc phát hiện và khắc phục. Mặc dù các kỹ thuật như vậy chỉ giới hạn trong các cuộc tấn công có chủ đích trong những năm gần đây, nhưng ngày nay chúng ngày càng phát triển trong bối cảnh mối đe dọa hiện tại và Kaspersky Lab đăng ký các họ mới của trojan-clicker hoặc thậm chí là phần mềm quảng cáo với các thành phần không lọc.

Các kỹ thuật không lọc sau đây được sử dụng rộng rãi trong các cuộc tấn công:

- Tập lệnh độc hại được lưu trữ trong đăng ký Công cụ quản lý Windows (WMI)

- Tập lệnh độc hại được chuyển trực tiếp dưới dạng tham số dòng lệnh tới PowerShell

- Tập lệnh độc hại được lưu trữ trong sổ đăng ký và / hoặc tác vụ của bộ lập lịch hệ điều hành và được thực thi bởi bộ lập lịch hệ điều hành

- Tệp thực thi độc hại được trích xuất và thực thi trực tiếp trong bộ nhớ mà không lưu trên đĩa thông qua kỹ thuật phản chiếu .Net

- Và những người khác

Các tác nhân đe dọa cung cấp các tải trọng không có lọc đến máy của nạn nhân thông qua các phương pháp sau:

- Khai thác lỗ hổng bảo mật

- Tài liệu độc hại có macro

- Tệp thực thi đơn giản

Sau đây là các ví dụ về cách các ứng dụng hợp pháp được sử dụng để thực thi các tập lệnh độc hại không được lưu trữ trên đĩa. Những kỹ thuật này được sử dụng cho cách tiếp cận bền bỉ của chúng, trở thành một thách thức thực sự đối với các giải pháp bảo mật.

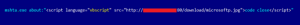

Thực thi tập lệnh độc hại với sự trợ giúp của ứng dụng mshta

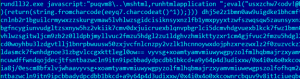

Sử dụng ứng dụng rundll32 để thực thi tập lệnh javascript độc hại

Ví dụ về đăng ký WMI độc hại

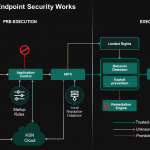

Là một phần của bảo vệ nhiều lớp, thế hệ tiếp theo, Kaspersky Lab cung cấp một số thành phần giúp phát hiện và bảo vệ khỏi các mối đe dọa phi mã:

- Công cụ hành vi đe dọa, chứa các thành phần của

- Phát hiện hành vi

- Công cụ khắc phục hậu quả

- Phòng chống lợi dụng (EP) để ngăn chặn trong giai đoạn khai thác

- Công cụ để quét các khu vực quan trọng (bao gồm các tác vụ trong Bộ lập lịch hệ điều hành, đăng ký Công cụ quản lý Windows (WMI), sổ đăng ký, v.v.

- Phân tích hành vi cho phép phát hiện hiệu quả các mối đe dọa phi mã trong giai đoạn thực thi. Kinh nghiệm dựa trên hành vi đang phân tích các mẫu thực thi của bất kỳ quy trình nào trong hệ thống (bao gồm cả các tiện ích hợp pháp) để phát hiện các nỗ lực thực hiện các hành động độc hại.

Trong số các ví dụ khác của heuristics như vậy là phân tích các tham số dòng lệnh của quá trình được thực thi và bối cảnh thực thi:

- Tiến trình gốc của ứng dụng được thực thi (ứng dụng office, máy chủ tập lệnh, v.v.)

- Hoạt động nào trên hệ thống trước khi thực thi

- Có bất kỳ hoạt động đáng ngờ nào có thể xảy ra trên hệ thống (hoạt động mạng lạ, sự cố ứng dụng, yêu cầu URL lạ, v.v.)

Cũng hữu ích khi tận dụng các công nghệ được nhúng vào HĐH Windows, chẳng hạn như Truy tìm sự kiện cho Windows (ETW) và Giao diện quét phần mềm chống phần mềm độc hại (AMSI) được sử dụng trong vai trò nguồn sự kiện.

Vina Aspire là Công ty tư vấn, cung cấp các giải pháp, dịch vụ CNTT, An ninh mạng, bảo mật & an toàn thông tin tại Việt Nam. Đội ngũ của Vina Aspire gồm những chuyên gia, cộng tác viên giỏi, có trình độ, kinh nghiệm và uy tín cùng các nhà đầu tư, đối tác lớn trong và ngoài nước chung tay xây dựng.

Các Doanh nghiệp, tổ chức có nhu cầu liên hệ Công ty Vina Aspire theo thông tin sau:

Email: info@vina-aspire.com | Tel: +84 944 004 666 | Fax: +84 28 3535 0668 | Website: www.vina-aspire.com

Vina Aspire – Vững bảo mật, trọn niềm tin