Ngày nay, các tổ chức dành nhiều thời gian, công sức và tiền bạc để xây dựng hệ thống an toàn an ninh cho hạ tầng CNTT phục vụ mục đích điều hành và kinh doanh. Một hạ tầng CNTT cơ bản bao gồm nhiều thành phần khác nhau như: Máy chủ, thiết bị tường lửa, CSDL, các thiết bị mạng,…Tất cả các thành phần này được kiểm soát, điều khiển bằng cách sử dụng một loạt các tài khoản đặc quyền (ví dụ tài khoản root của máy chủ UNIX, tài khoản DBA của hệ thống CSDL Oracle, tài khoản Administrator của máy chủ Windows, …)

Đặt vấn đề

Các tài khoản đặc quyền này có quyền truy cập đầy đủ vào tài nguyên của các hệ thống tương ứng. Thông thường, có hàng trăm, thậm chí hàng ngàn các tài khoản này tồn tại trong doanh nghiệp, tổ chức. Việc quản lý tất cả các tài khoản này rất phức tạp và gây nhiều khó khăn cho tổ chức.

Nhưng điều phổ biến hiện nay đang tồn tại ở các doanh nghiệp, tổ chức là các tài khoản đặc quyền và cả mật khẩu thường không được quản lý và hiếm khi thay đổi. Ngoài ra cũng không có sự giám sát chặt chẽ từ các cấp quản lý có thẩm quyền.

Trong một số trường hợp, các tài khoản này không chỉ do nhân viên IT trong nội bộ của tổ chức nắm giữ mà còn được cung cấp cho bên thứ ba. Ví dụ một tổ chức không có đội ngũ IT chuyên nghiệp để quản trị hệ thống, phải thuê đối tác thứ ba quản trị hệ thống CNTT của doanh nghiệp, khi đó tổ chức phải cung cấp các tài khoản đặc quyền này cho đối tác. Hoặc các tài khoản / mật khẩu này cũng tồn tại trong các ứng dụng tự phát triển, hoặc trong các scripts hoặc file .ini, …Nó không được thay đổi mật khẩu thường xuyên.

Có thể nói rằng các tài khoản đặc quyền chính là chìa khóa cho mọi tài sản của tổ chức. Do vậy việc quản lý yếu kém các tài khoản đặc quyền này sẽ dẫn đến các nguy cơ sau:

- Không kiểm soát bảo mật: Các mật khẩu không được thay đổi và không được kiểm soát để tuân thủ các quy định về an toàn bảo mật (ví dụ như PCI DSS, Basel II, ISO 27001…)

- Nguy cơ an ninh: Một trong những mối quan tâm nhất hiện nay là các nguy cơ từ chính bên trong tổ chức, các nhân viên IT có thể gây ra những tổn thất cho tổ chức nơi họ làm việc khi được nắm mật khẩu của tài khoản đặc quyền của các hệ thống máy chủ.

- Giảm đồng bộ/thông suốt trong công việc: Một mật khẩu khi thiết lập theo phương pháp thủ công bởi nhân viên IT, được thông báo theo quy trình quản lý hành chính thông thường có thể gây ra sự không thông suốt cũng như gây chậm trễ trong trong việc tiếp cận thông tin phục vụ điều hành, kinh doanh trong tổ chức. Với các tổ chức lớn, có hàng trăm các thiết bị mạng, máy chủ thì sẽ tốn rất nhiều thời gian cập nhật thông tin.

Các tổ chức cần phải kiểm soát một cách chặt chẽ các tài khoản đặc quyền này. Theo dõi mọi hoạt động của các loại tài khoản này sẽ làm giảm thiểu các nguy cơ bảo mật và cung cấp các quy định buộc hệ thống phải tuân thủ để đảm bảo quá trình hoạt động của tổ chức đư ợc liên tục.

Hệ thống quản lý mật khẩu đặc quyền của CyberArk

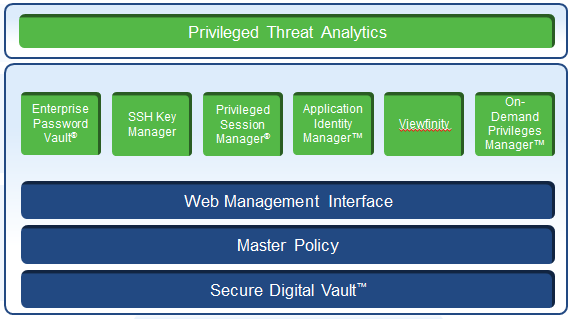

Cấu trúc của hệ thống quản lý mật khẩu đặc quyền – PIM (Privileged Identity Management)

PIM Suite cung cấp một “vùng an toàn” bên trong doanh nghiệp nơi mà tất cả những mật khẩu đặc quyền được bảo mật, tự động quản lý, và chia sẻ giữa những người dùng được phép như nhân viên IT, nhân viên quản trị dữ liệu, nhân viên quản trị hay những dịch vụ, ứng dụng trong kinh doanh, hệ thống quản trị thông tin…Cấu trúc của hệ thống quản lý mật khẩu đặc quyền – PIM Suite bao gồm những thành phần sau:

- CPM cho phép tổ chức định nghĩa các chính sách dựa trên một tập các chính sách có sẵn trong CPM.

- Cho phép tổ chức xác thực các mật khẩu trên các thiết bị và có khả năng đồng bộ lại mật khẩu trong trường hợp cần thiết như mất kết nối hệ thống quản lý mật khẩu tới các thiết bị cần quản lý, …

- CPM cho phép tạo các mật khẩu mới một cách ngẫu nhiên và thay thế các mật khẩu hiện tại của các thiết bị do PIM quản lý. Các mật khẩu được tạo mới sẽ được lưu trữ và mã hóa trên Vault Server.

- Các chính sách được lưu trữ trong những tài khoản đặc quyền khác nhau, vì vậy chỉ có người dùng đáp ứng được các chính sách an ninh mới có thể truy cập.

Module Management Portal (Password Vault Web Access)

- Password Vault Web Access (PVWA) mang đầy đủ một tính năng của một Cổng thông tin Web. Cung cấp giao diện cho phép điều khiển cho các yêu cầu, truy cập và mật khẩu quản lý đặc quyền cũng như kết nối trong suốt để quản lý thiết bị. PVWA hỗ trợ cả người dùng, quản trị viên hệ thống.

- PVWA cung cấp giao diện đơn giản, thuận tiện cho người sử dụng. Có hỗ trợ công cụ tìm kiếm Accounts Page giúp các quản trị viên công cụ rất nhanh chóng trong việc hiển thị, tìm kiếm hay truy cập tới các tài khoản đặc quyền do mình quản lý

- PVWA không yêu cầu phải cài bất kỳ một plug-in nào trên máy của người sử dụng trong khi đa số các giải pháp khác đều chạy trên môi trường JAVA. Có hỗ trợ phiên bản truy cập dành cho người dùng di động.

Module Privileged Session Manager (PSM)

- Module hoạt động như một proxy, có chức năng ghi lại toàn bộ thao tác của người quản trị khi đăng nhập vào thiết bị do PSM quản lý như: Window, Unix, Network Devices qua các giao thức RDP, SSH và Telnet, các thông tin được xuất ra file Video hoặc dưới dạng text và được lưu giữ trong Vault Server. Module này không yêu cầu cài đặt bất cứ một AGENT nào trên các target server (server, database, …)

- Cho phép theo dõi trực tiếp (real-time monitoring) tất cả các thao tác của quản trị hệ qua video. Auditor có thể ngắt các phiên làm việc trong trường hợp cần thiết.

- Cung cấp tính năng Single-Sign-On cho phép các quản trị hệ thống không cần phải nhớ các mật khẩu của các hệ thống do mình quản lý.

Module SSH Key Manager (SSHKM)

- Module có chức năng lưu trữ, quản lý tập trung và bảo mật cao các SSH Key trong Vault

- Kiểm soát việc truy cập các SSH Key của ứng dụng thông qua quyền sử dụng và chính sách, tự động phân phối khóa một cách trong suốt cho các ứng dụng

- Giảm nguy cơ bị truy cập trái phép vào hệ thống quan trọng bằng cách đảm bảo chủ động, luân chuyển và kiểm soát quyền truy cập của tài khoản đặc quyền qua các SSH Key, kiểm soát theo thời gian thực

Module Application Identity Manager (AIM)

- Module cung cấp các API cho phép tích hợp với ứng dụng để thay đổi mật khẩu của các tài khoản trong Script, ứng dụng phát triển

- Hỗ trợ đa dạng các ngôn ngữ lập trình C, JAVA, CLI, .NET

- Xác thực ứng dụng trước khi cung cấp mật khẩu để sử dụng

Module On-Demand Privileged Manager (OPM)

- Giới hạn quyền quản trị của các tài khoản đặc quyền dựa trên công việc thực tế

- Quản lý tập trung tất cả các chính sách liên quan tới tài khoản đặc quyền

- Cho phép người dùng tự thiết lập quyền theo yêu cầu trên cơ sở tập chính sách phù hợp.

—

Kiểm soát chặt chẽ các tài khoản đặc quyền là việc làm cần thiết đối với các tổ chức. Theo dõi mọi hoạt động của các loại tài khoản này sẽ làm giảm thiểu các nguy cơ bảo mật và cung cấp các quy định buộc hệ thống phải tuân thủ để đảm bảo quá trình hoạt động của tổ chức được liên tục. Phần tiếp theo của bài viết Vina Aspire sẽ đi sâu vào mô hình, yêu cầu, đề xuất… cho giải pháp quản lý tài khoản đặc quyền.

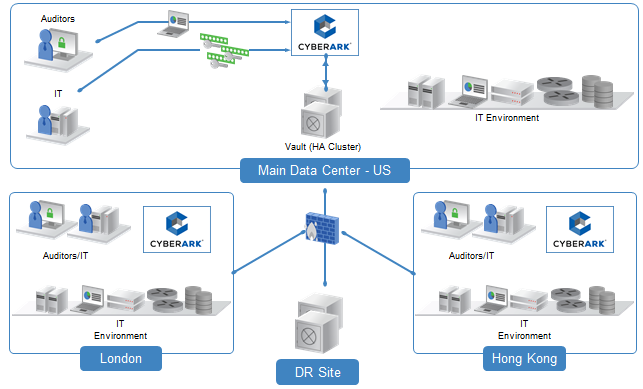

1. Mô hình phân tán

Mạng lưới doanh nghiệp hiếm khi bao gồm một mạng kết nối đơn lẻ mà bao gồm nhiều sub-net được phân chia theo chức năng hay khu vực địa lý, được quản trị từ xa và kết nối giữa chúng được bảo vệ bởi tường lửa. Kiến trúc độc đáo của CyberArk cung cấp giải pháp quản lý tài khoản đặc quyền tập trung mà không làm ảnh hưởng đến an ninh mạng.

Thay vì yêu cầu tất cả các giao thức chuyển dụng (ví dụ như Telnet, RDP, ODBC, SSH,…) phải được cho phép bởi tường lửa để quản lý các thiết bị, kết nối từ xa, CyberArk sử dụng module CPM tại mỗi sub-net của doanh nghiệp để quản lý các hệ thống bên trong nó, trong khi sử dụng một Vault duy nhất như là một kho lưu trữ trung ương. Điều này cung cấp lợi ích quan trọng như điểm duy nhất của quản lý, giám sát, thực thi chính sách và kiểm toán. Ngoài ra, kiến trúc này cho phép quá trình quản lý mật khẩu để được cân bằng tải giữa nhiều máy CPM.

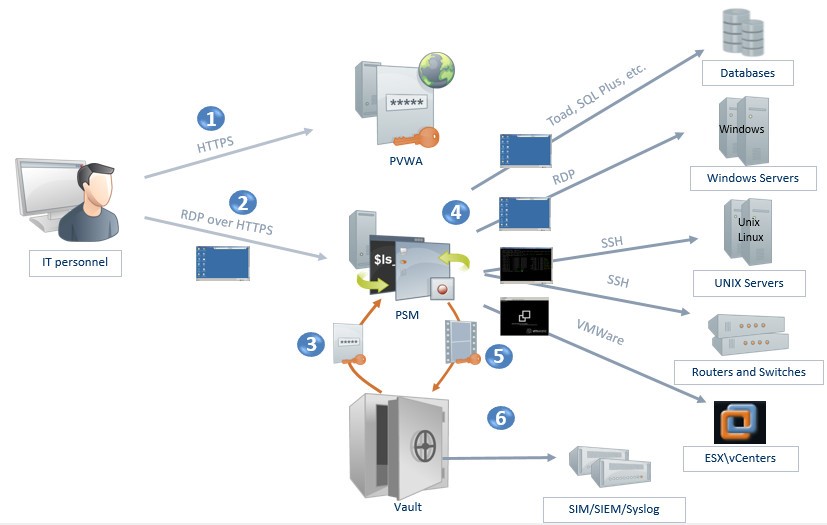

Sơ đồ dưới đây cho thấy một môi trường PIM Suite điển hình, với công việc truy cập khác nhau về đặc quyền tài khoản.

- Bước đầu tiên trong quản lý tài khoản đặc quyền, là tài khoản của người dùng có quyền tạo ra tài khoản trongVault và xác định người dùng nào có thể truy cập và truy cập với các đặc quyền nào.

- Khi đã định nghĩa người dùng và ủy quyền người dùng, chẳng hạn như nhân sự về hệ thống thông tin…, có thể truy cập mật khẩu và sử dụng đặc quyền của họ trên nhiều nền tảng và thiết bị. Mật khẩu có thể được nhận và sử dụng trong các công việc sau đây:

- PVWA – Người dùng nhận mật khẩu và sử dụng chúng trực tiếp từ Vault Server;

- PSM – Người sử dụng các kết nối trong suốt đến các hệ thống cần truy cập mà không cần biết mật khẩu của hệ thống đó;

- OPM – cho phép quản trị hệ thống hạn chế tập lệnh của các IT Admin trong hệ thống Unix và Linux.

- Bất cứ lúc nào, auditor có thể xem các hoạt động diễn ra trong Vault bằng cách tạo ra các báo cáo hoặc qua các bản ghi.

2. Nguyên lý hoạt động

Nguyên lý hoạt động của hệ thống được mô tả theo 5 quy trình sau:

- Định nghĩa chính sách về mật khẩu cho các thiết bị trong toàn hệ thống

- Adminitrator của hệ thống IT đăng nhập vào PVWA để định nghĩa các chính sách về mật khẩu cho các thiết bị trong toàn hệ thống.

- Chính sách về mật khẩu sẽ được lưu tại Vault Server và được đẩy xuống CPM.

- Quy trình khởi tạo và reset lại mật khẩu cho các thiệt bị trong hệ thống

- Khi các thiết bị trong hệ thống công nghệ thông tin của tổ chức được quản lý bởi hệ thống quản lý mật khẩu đặc quyền, Module CPM sẽ sinh ra các mật khẩu mới (dựa trên chính sách về mật khẩu được Administrator định nghĩa) và đẩy các mật khẩu này xuống các thiết bị, đồng thời các mật khẩu này cũng được CPM đẩy về phía Vault Server để lưu lại.

- Quy trình yêu cầu mật khẩu từ nhân viên IT để sử dụng (Dual Control)

- Nhân viên IT khi muốn đăng nhập vào thiết bị trong hệ thống, họ sẽ phải đăng nhập vào PVWA để lấy mật khẩu tương ứng với thiết bị do họ quản lý.

- Trong trường hợp họ muốn quản lý thiết bị khác, họ sẽ phải viết một thông báo gửi tới quản trị hệ thống PIM (Một email sẽ được tự động gửi tới quản trị hệ thống PIM).

- Sau khi quản trị hệ thống PIM chấp nhận thì nhân viên IT mới được phép lấy mật khẩu để truy cập vào thiết bị (Đây chính là quy trình kiểm soát kép – Dual Control). Quá trình này sẽ được hệ thống xác thực ghi lại thông qua ticket, phục vụ cho mục đích truy vết sau này.

- Sau khi nhân viên IT sử dụng xong mật khẩu, Module CPM sẽ tự động thay đổi mật khẩu của thiết bị đó.

- Truy cập tới thiết bị thông qua SSO (single sign on)

- Đây là một ưu điểm của giải pháp, giúp tăng tính bảo mật cho toàn hệ thống. Nhân viên IT vẫn có quyền truy cập và thiết bị do họ quản lý nhưng họ không cần phải biết mật khẩu đăng nhập vào thiết bị đó.

- Họ sẽ đăng nhập vào PVWA, sau đó sẽ kết nối trực tiếp tới thiết bị thông qua giao thức truy cập từ xa như SSH, RDP chỉ bằng thao tác đơn giản là click chuột.

- Sau khi đăng nhập thành công, mọi thao tác của nhân viên IT trên thiết bị đó sẽ được ghi lại dưới dạng video cho phép các quản trị cấp cao xem lại trong trường hợp cần kiểm soát, theo dõi hành vi của nhân viên IT đã thao tác những gì trên thiết bị.

- Thống kê, báo cáo

- CyberArk cung cấp các chức năng báo cáo, thông kê đầy đủ.

- Auditor có thể xem, lập các thông kê về số lượng thiết bị được quản lý mật khẩu…

3. Yêu cầu và thiết kế

- Hệ thống gồm DC và DR;

- Dữ liệu tại DC và DR là như nhau: dữ liệu tài khoản và dữ liệu log record;

- Yêu cầu năng lực xử lý;

- Quản lý không giới hạn số lượng tài khoản, thiết bị CNTT;

- Đáp ứng tối thiểu 25 quản trị hệ thống;

- Vault, Vault DR: Đây là trung tâm của cả hệ thống quản lý tài khoản đặc quyền. Nơi lưu mật khẩu đặc quyền của hầu hết các thiết bị như: thiết bị mạng, thiết bị bảo mật, databases, hệ điều hành,…Các dữ liệu trong hệ thống CyberArk đều được mã hóa trong đó có các mật khấu của các thiết bi mà hệ thống CyberArk quản lý;

- CPM: Thành phần có chức năng tự động thay đổi mật khẩu của các thiết bị trong hệ thống và lưu mật khẩu mới thay đổi về Vault Server;

- PVWA, PVWA DR: Cung cấp giao diện Web để quản trị và sử dụng hệ thống quản lý mật khẩu đặc quyền;

- PSM HA, PSM DR: Thành phần có chức năng ghi lại thao tác của admin khi đăng nhập vào thiết bị do PSM quản lý như: Window OSs, Unix OSs, Network devices, database ra file video và được lưu giữ trong Vault Server;

- PSM HA: Vận hành theo cơ chế Active – Passive trên Windows Clustering.

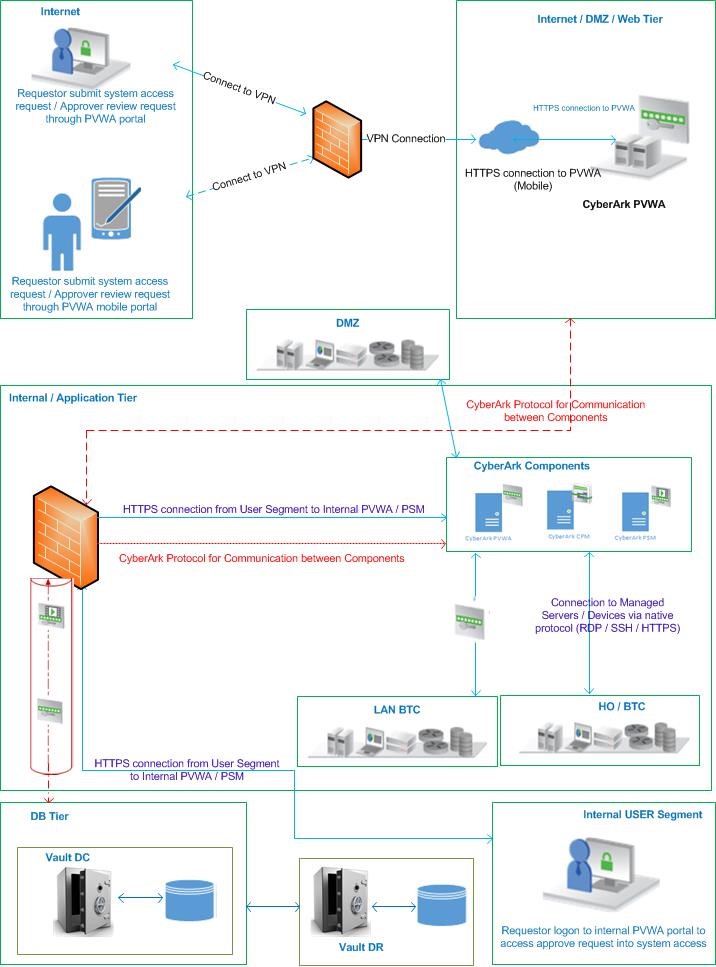

4. Giải pháp kết nối

Trước khi có hệ thống PIM

- Các quản trị viên hệ thống của EVN sử dụng mật khẩu tạo các kết nối trực tiếp đến hệ thống qua các tool như:

- Đối với Windows: RDP (remote desktop)

- Đối với Linux: Putty (SSH)

- Đối với Database: Toad for Oracle, SQL Plus, MySQL Query Brower, MS SQL Management.

- Đối với Network (Routers và Switchs): Putty SSH,Telnet,ASDM,HTTPS.

- Không kiểm soát dẫn đến việc mất an toàn cho mật khẩu của hệ thống và không định danh, giám sát được ai đã thực hiện kết nối tới hệ thống, đặc biệt các quản trị viên hệ thống sử dụng chung tài khoản như sysdba, administrator, root, sa …

Sau khi có hệ thống PIM

User kết nối qua PIM vào các hệ thống qua các giao thức

- Khi sử dụng qua hệ thống quản lý tài khoản đặc quyền PIM, các quản trị viên không kết nối trực tiếp đến hệ thống đích nữa mà thông qua giao diện ứng dụng web của PIM được cài đặt trên máy chủ PVWA(Web), thông qua các giao thức hoặc tool như khi kết nối trực tiếp.

- Chuyên viên IT truy cập vào hệ thống PIM qua giao diện PVWA(Web)

- Chuyên viên IT chọn hệ thống và giao thức hoặc tool kết nối rồi ấn (Connect)

- Hệ thống CyberArk sẽ gửi về cho chuyên viên IT 1 file RDP thông qua PVWA(Web)

- Chuyên viên IT mở file RDP, để kết nối đến hệ thống trên giao thực hoặc tool đã chọn trước đó.

- Mọi hành động của chuyện viên IT trên hệ thống sẽ bị ghi lại, sau khi kết thúc phiên sẽ được đẩy về Vault Server để lưu trữ.

- Log sẽ được đẩy lên Hệ thống giám sát an toàn mạng (Security information and event management – SIEM) theo thời gian thực.

- Chuyên viên IT không hề biết mật khẩu của hệ thống vẫn có thể truy cập vào vận hành. Mọi hành vi đều được ghi lại dưới dạng video, log.

5. Đề xuất chính sách quản lý tài khoản đặc quyền

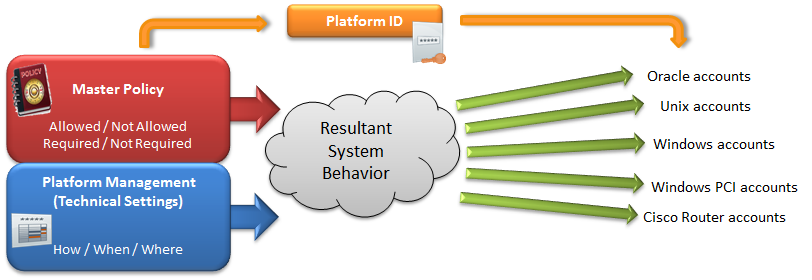

- Cấu hình chính sách (Master Policy)

- Quy trình quản lý truy cập trên PIM:

- Require dual control password access approval: sử dụng khi cần có sự phê duyệt của cấp trên.

- Enforce check-in check-out exclusive access: sử dụng khi có yêu cầu phải check-in check-out khi làm việc với hệ thống.

- Enforce one-time password access: cho phép sử dụng mật khẩu 1 lần.

- Allow EPV transparent connections: tính năng kết nối thẳng tới hệ thống đích không qua máy chủ PSM.

- Require users to specify reason for access: sử dụng khi cần nêu lý do khi truy cập hệ thống.

- Chính sách quản lý mật khẩu

- Require password change every X days: yêu cầu thay đổi mật khẩu của quản trị viên hệ thống.

- Require password verification every X days: yêu cầu kiểm tra mật khẩu của quản trị viên hệ thống.

- Chính sách quản lý Phiên

- Require priviledge session monitoring and isolation: khi chọn là active, hệ thống sẽ tải về máy 1 file RDP để quản trị viên mở phiên truy cập vào hệ thống đích.

- Record and save session activity: cho phép ghi và lưu lại các phiên làm việc.

- Kiểm soát

- Activities and retention period: số lượng ngày lưu file record video trên Vault.

6. Thiết lập báo cáo định kỳ

- Privileged Accounts Inventory: Cung cấp thông tin về tất cả các tài khoản đặc quyền trong hệ thống.

- Applications report: Cung cấp thông tin về các ID ứng dụng trong hệ thống.

- Privileged Accounts Compliance Status: Cung cấp thông tin về trạng thái của các Account, Vì dụ như thời gian tài khoản chưa ChangePassword, Có đúng như chính sách được thiết lập trong Master Policy không (Mặc định Account phải change Password sau 90 ngay).

- Entitlement report: Chứa thông tin liên quan đến User, Safe, Active platform, target machine, target account.

- Activities log report: Cung cấp thông tin về các hoạt động diễn ra trong safe. Báo cáo này lọc theo User, target system, thời gian quy định.

- Chọn Schedule để tạo báo cáo định kỳ và thời gian hệ thống sẽ tự động tạo báo cáo. Rồi Finish, thông tin về thời gian, lịch báo cáo sẽ được tạo như trong hình.

7. Phần quyền trên hệ thống CyberArk

- Phân quyền trên “vùng an toàn” (safe)

- Safe chứa một hoặc một nhóm các tài khoản cùng chung một chính sách, trên hệ thống quản lý tài khoản đặc quyền.

- Trên PIM, các tài khoản của hệ thống được đưa vào Safe như safe Database, OS, Network, App,…

- Các Chuyên viên IT sẽ được đưa vào các safe và thiết lập quyền hạn trên safe đó.

- Một số quyền chính trong “vùng an toàn”

- Use accounts: Quyền sử dụng account trong safe.

- Retrieve accounts: Quyền show password.

- List accounts: Quyền xem danh sách các account có trong safe.

- Add accounts: Quyền thêm account vào trong safe.

- Update password value: Quyền update password của account trong safe.

- Update password properties: Quyền thay đổi thông tin của Account như password, username, address, databasename…

- Initiate CPM password Management operations: Quyền sử dụng tính năng của CPM.

- Specify next password value: Quyền chỉ định mật khẩu thay đổi lần tiếp theo.

- Rename accounts: Quyền thay đổi tên Accounts trong safe.

- Delete accounts: Quyền xóa account trong Safe.

- Unlock accounts: Quyền mở khóa account trong safe.

- Manage Safe: Quyền sửa, xóa safe.

- Manage Safe members: Quản lý member trong safe.

- Monitor: Giám sát member trong safe. Các hành động của các member.

- View audit log: Xem lại các hành động của các member trong safe.

- View Safe Members: Xem được các member trong safe.

- Authorize password request: Người sẽ nhận request truy cập account của member.

- Authorize password request: Người sẽ có quyền truy cập trực tiếp vào safe không qua dual-control.

Vina Aspire là nhà cung cấp các giải pháp và dịch vụ CNTT và An ninh mạng, bảo mật, an toàn thông tin tại Việt Nam. Đội ngũ của Vina Aspire gồm những chuyên gia, cộng tác viên giỏi, có trình độ, kinh nghiệm và uy tín cùng các nhà đầu tư, đối tác lớn trong và ngoài nước chung tay xây dựng.

Các Doanh nghiệp, tổ chức có nhu cầu liên hệ Công ty TNHH Vina Aspire theo thông tin sau:

Email: info@vina-aspire.com | Tel: +84 944 004 666 | Fax: +84 28 3535 0668 | Website: www.vina-aspire.com

Cyber Ark | Vina Aspire